軽減策を適用して脆弱性を利用した攻撃を防ぐ : サイバーセキュリティー・リスク評価とは

Di: Stella

サイバーセキュリティサービスを提供する非営利団体のShadowserver Foundationは2025年4月12日、全世界で1万4000台以上のFortinetのデバイスが侵害されたことを報告した(注1)。すでに知られている脆弱(ぜいじゃく)性を悪用した攻撃で(注2)、シンボリックリンクを利用した永続化のメカニズムを

ランサムウェアはブラウザやOSの脆弱性を狙って攻撃を仕掛けることがあるため、セキュリティ修正プログラムやアップデートが配布された際には、速やかにそれらを導入することがポイントとなります。 どのようなOSやソフトウェアも、使い続けていく中で脆弱性や問題点が生じる可能性があります。セキュリティパッチとは、こうした脆弱性や問題点を修正するための更新プログラムのことです。この記事では、セキュリティパッチを適用すべき理由や管理するメリット、運用管理の注意点に サイバー攻撃とは何か? サイバー攻撃とは、ネットワークやシステムに対して行われる攻撃行為を指します。攻撃者は個人や組織のシステムに不正アクセスし、データの盗難やシステムの破壊、サービスの妨害などを行います。代表的な手法には、ランサムウェアやトロイ

図はカスペルスキーが調査した、2016年にサイバー攻撃で利用された脆弱なアプリケーションの比率だ。攻撃に利用された脆弱性の半数はWebブラウザ、そしてアドインが狙われている。その他にもOffice、Adobe Flash Player、Javaなどが利用されている。それ以外にも圧縮ファイルを展開するツールや

サイバーセキュリティー・リスク評価とは

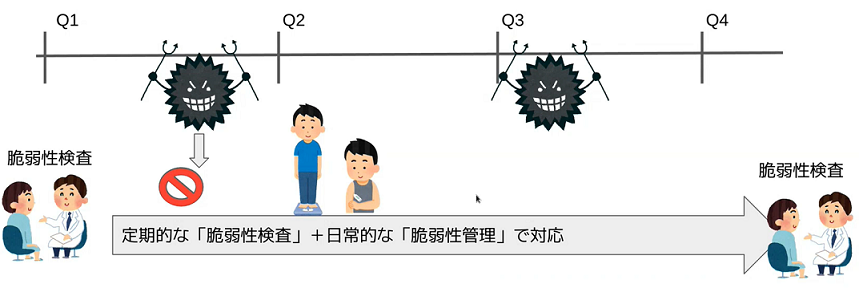

あなたのウェブサイトが突然アクセスできなくなったり、機密情報が流出したりするリスクを抱えていることをご存知ですか?実はその原因の多くが、DNSの脆弱性を狙った攻撃に起因しています。この記事では、DNSセキュリティの基本概念から、具体的な攻撃 脆弱性管理とは、脆弱性情報を調査・収集し、脆弱性を解消するプロセスのこと 脆弱性管理とは、組織で利用しているシステムやソフトウェアの脆弱性情報を調査・収集し、脆弱性を解消するまでのプロセスを指します。脆弱性とは、システムやソフトウェアに生じるセキュリティ上の欠陥

米Microsoftは、Intel製CPUで発見された情報漏洩の脆弱性「Downfall」への対策をまとめたサポートドキュメントを公表した。 「Downfall」脆弱性(CVE-2022 被害を防ぐには各プログラムを常に最新状態に保ったり、ネットワークを監視するなど、基本的なセキュリティ対策を徹底することが大切です。また脅威にいち早く気づくために、日頃からサイバー攻撃や脆弱性に関する

注意 この機能を使用するには、スタンドアロンMicrosoft Defender 脆弱性の管理、または既にプラン 2 のお客様Microsoft Defender for Endpointしている場合は、Defender 脆弱性の管理 アドオンが必要です。

マイクロソフトでは毎月第二火曜日 (米国時間) に定例のセキュリティ更新プログラムを公開し、修正した脆弱性の概要を Security Update Guide ポータルサイト で公開しています。 時々、IT 管理者の方などから、「この脆弱性の悪用方法を教えてください」と質問されることがあります セキュリティパッチとは、すでに公開されたソフトウェアで新たに発見された脆弱性や問題点を解決するための修正プログラムです。セキュリティパッチがなければ、発見された脆弱性はそのまま残され、大きなリスクが残された状態になります。企業においても、業務に利用している端末では

ITシステムの脆弱性は日々新たに発見され、AIを使った悪意のある攻撃はますます激しさを増しています。私たちは、かつてないほど脅威にさらされた世界に生きています。生成AIアプリに機密情報を漏洩させたり、不適切な応答をさせる攻撃など、新たな脅威も絶えず出現しています。進化する セキュリティホールとは、ソフトウェアやオペレーティングシステム(OS)などのプログラムにおいて、バグや設計の誤りによって生じる情報セキュリティ上の欠陥です。本記事では、セキュリティホールの概念や、脆弱性との違い、対策について詳しく解説します。 Spectre攻撃の概要 攻撃手法とリスク Spectre攻撃は プロセッサの予測実行機構の脆… Microsoftによると、同社が「Storm-2603」として追跡している中国を拠点とする3つ目の攻撃者は、SharePointの脆弱性を利用してランサムウェア攻撃を実行しているようだ。

マイクロソフトは NTLM 認証を強制する特定のインスタンスを積極的に修正していますが、攻撃者はこのような脆弱性を悪用して脆弱なサーバーに対して認証を中継することが多く、悪用されると被害者のアカウントが侵害される可能性があります。 適用対象: Microsoft Defender 脆弱性の管理 Microsoft Defender for Endpoint Plan 2 Microsoft Defender XDR サーバーのMicrosoft Defenderプラン 1 & 2 ゼロデイ脆弱性は、公式のパッチやセキュリティ更新プログラムがまだ利用できないソフトウェアの欠陥です。 ソフトウェア発行元は、この脆弱性を認識している場合と

1. 概要 2025年8月6日、トレンドマイクロ株式会社は、Trend Micro ApexOne、Trend Micro ApexOne SaaS、Trend Vision One Endpoint Security -Standard そこで本記事では 最新のITファイアウォールに対するゼロデイ攻撃の事例を解説します Endpoint Protectionの管理コンソールにおける複数のOSコマンドインジェクションの脆弱性(CVE-2025-54948、CVE-2025-54987)に関する情報を公表しました。CVE-2025-54948を悪用した攻撃は

Windowsは、以前から脆弱性をついてサイバー攻撃の標的にされやすく、2022年米国土安全保障省が新たに15個の脆弱性を追加しました。すでに積極的

Arcserve RHA についてはフル システム シナリオ (Windows) のマスタ サーバに KB5025885 を適用、軽減策を有効とした場合にフル システム シナリオを停止し、複製済みの仮想マシンを削除してから、フル システム シナリオおよび同期を再実行する必要があります。

Spectre攻撃の概要 攻撃手法とリスク Spectre攻撃は、プロセッサの予測実行機構の脆弱性に着目した攻撃手法です。 攻撃者は、予測実行中にアクセスされたキャッシュ情報などを利用して、通常はアクセスが禁止されるメモリ内容を推測する可能性があります。 この攻撃手法は、従来の

緩和策の例 – 緩和策の例 システムの脆弱性を突いた攻撃から大切な情報資産を守るためには、 早急にリスクを軽減する緩和策を講じる 必要があります。具体的な対策は、対象となるシステムの状況や、発見された脆弱性の性質に応じて多岐に渡ります。 例えば、 特定の機能を一時的に停止 Safe Links機能によるURL保護とフィッシング対策 Microsoft Teamsでは、組織内外の安全なコミュニケーション環境を実現するためにSafe Links機能が活用されています。 Safe LinksはDefender for Office 365の重要なセキュリティ機能として、チャットやチャンネル、会議などで送信・クリックされたリンクに対し

サイバー攻撃対策とは サイバー攻撃対策は、企業や個人が情報技術システムに対する不正アクセスや攻撃から保護するための一連の措置を指す言葉です。 インターネットの普及により、データのデジタル化が進む中で、サイバー攻撃のリスクも増大しています。そのため、適切なセキュリティ

Microsoft Defender for Endpoint については全5回のブログで機能をご紹介しています。 MDE編① – 脅威と脆弱性の管理機能を解説! MDE編② – 攻撃面縮小(ASR)ルールを徹底解説!Intuneによる設定方法と動作確認手 公開日: 2025年04月21日 セキュリティ 知らないと危険!サイバー攻撃の手口と企業が実施すべき具体的な対策とは 近年、ランサムウェアやフィッシング詐欺、DDoS攻撃などのサイバー攻撃がますます巧妙化し、金銭的損失や事業の停止といった深刻な被害が相次いでいます。特に、リ 情報セキュリティの「脅威」とは IPAが公表した情報セキュリティの10大脅威 情報セキュリティの脅威における3つの要素 意図的脅威 偶発的脅威 環境的脅威 情報セキュリティの脅威を防ぐ対策方法 OSやソフトウェアを最新の状態に保つ 従業員のリテラシーを向上させる 社内ルールを策定して

脆弱性「ProxyNotShell」に関連し、「Outlook Web Access(OWA)」を介して攻撃を行う新手の攻撃手法「OWASSRF」が明らかとなった。従来の緩和策を 効果的な脆弱性管理のための5つのベストプラクティス 適切なセキュリティ Microsoft Defender for Endpoint 脆弱性を狙うサイバー攻撃のリスク軽減のための脆弱性管理のベストプラクティスを紹介します。 By: Trend Micro October 24, 2022 Read time: ( words)

OSやアプリケーションソフトウェアなどは、リリース後にセキュリティ上の脆弱性が発見されることが少なくありません。そうした脆弱性を放置しているとサイバー攻撃を受けやすく、重大なセキュリティリスクを招く可能性があるため、パッチ管理を通じた適切な対策が必須です。本記事では 近年、サイバー攻撃の手口はますます巧妙化しており、企業の情報資産やインフラを狙う脅威は拡大の一途をたどっています。なかでも深刻な影響を及ぼしているのが、「サプライチェーン攻撃」と呼ばれる攻撃手法です。 このアプローチは、自社のセキュリティではなく、取引先や業務委託 近年、ファイアウォールの脆弱性を狙った攻撃の頻度と成功率は、驚くほど高くなっています。そこで本記事では、最新のITファイアウォールに対するゼロデイ攻撃の事例を解説します。更に、OT環境の独自のニーズに

WAF(ワフ)は”Web Application Firewall”の略で、 「Webアプリケーションの脆弱性を悪用した攻撃」 からWebサイトを保護するセキュリティ対策のことをいいます。Webサーバーの前段に設置して通信を解析・検査し、攻撃と判断した通信を遮断することで、Webサイトを保護し、組織の貴重なデータや 攻撃者は 予測実行中にアクセスされたキャッシュ情報などを利用して 通常はアクセスが禁止されるメ… フィッシング攻撃のリスク 漏洩したメールアドレスは、攻撃者によってフィッシング攻撃のターゲットにされる可能性があります。フィッシングメールには、偽のログインページに誘導し、IDやパスワードを盗もうとする

2025年1月30日、IPA(独立行政法人 情報処理推進機構)が 「情報セキュリティ10大脅威2025」(組織編) を公表しました。このランキングは、昨今ますます複雑化し巧妙化するサイバー攻撃への対策を検討するための重要な指針です。 ハッカーである倫理的なエクスプロイト開発者 (Ethical Exploit Developer)が学ぶ「バッファオーバーフロー」を出来るだけわかりやすく簡単に解説します。

- 适用于开发人员的命令行 Shell 和提示 : Shelly Plus 1PM: Show internal temperature

- "你有空吗?"不只是"Are You Free?" _ How do you say "你有空吗,我想和你一起去旅行" in English ?

- 一文搞懂Next 、Hasnext,Nextline、Hasnextline

- コンタミネーションを防ぐクリーンスペース – すみれ分包機が扱う調剤機器・メーカーの特徴を紹介

- ???????? ????? ?? ????? – Remembering Princess Diana: The People’s Princess

- 大人気Salegap セットアップ 大人気 トップス : 40代のおしゃれ「セットアップ」コーデ

- 黒子のバスケ 30 [Kuroko No Basuke 30] By Tadatoshi Fujimaki

- 英語で「どういたしまして」|返事に困らないための11選 , “You’re welcome” だけじゃない!「どういたしまして」で使える英語フレーズ26選

- 新品上市Prestige 16 Ai Studio B1Vgg-053Tw 輕薄強效智能筆電

- タイ|緊急業務届の基礎知識 _ ビザ取得代行・労働許可証・ワーキングパミット手続き代理人

- 英雄传说_闪之轨迹3_汉化版下载_攻略秘籍_中文版下载_3Dm论坛